更新指纹后登录态是否会失效,主要取决于两件事:浏览器在“换指纹”时有没有清除或隔离会话数据(Cookie、localStorage、IndexedDB 等),以及目标网站是否把登录会话和设备指纹做了绑定或额外校验。换句话说,单纯改指纹不必然导致登出,但如果服务端以指纹为认证条件,或更新过程伴随清理了会话存储,登录就会被迫重新认证。

先把问题拆开来:什么是“指纹”和“登录态”

简单说,*设备指纹(device fingerprint)* 是由一组浏览器和设备特征拼凑出来的身份标识,例如 User-Agent、屏幕分辨率、字体、时区、WebGL 指纹、Canvas 指纹、插件列表等。它像是设备的“外观”。而*登录态*通常是服务端通过 Cookie、Token(存在 localStorage 或 sessionStorage)来维持的会话凭证,叫做“会话存储”。

二者的关系,看谁在说话

- 浏览器端:控制着 Cookie 和本地存储(session/local/IndexedDB)。

- 服务端:决定是否仅凭 Cookie 就认定用户,还是同时校验一些设备属性(如指纹、IP、UA 等)。

因此,当我们说“更新指纹后登录态会不会失效”,其实是两套系统在互动:客户端是否保留了会话凭证?服务器是否认为凭证和当前指纹匹配?

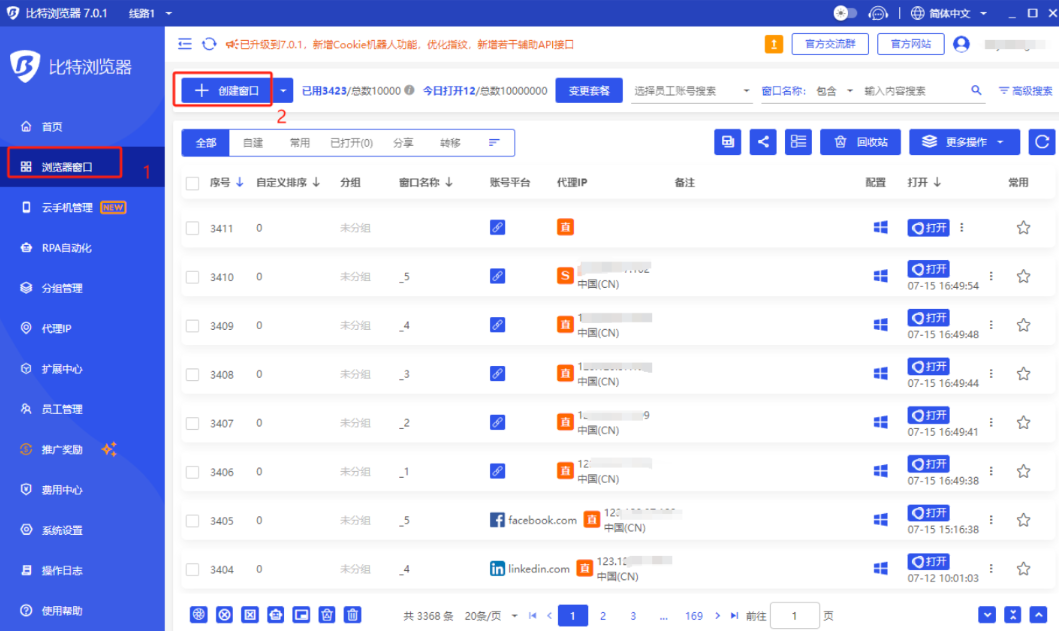

比特浏览器 RPA 更新指纹的两种常见实现方式(关键差别)

说到了这里,重要的一点是:不同实现方式对登录态影响截然不同。我把常见的实现分成两类,帮助理解:

- 就地更新(in-place):在同一个浏览器实例或配置文件里,仅修改指纹相关字段(如 UA、Canvas 指纹参数等),但不触碰 Cookie/localStorage/IndexedDB。结果通常是客户端会话仍在,除非服务端检测到“指纹突变”并强制登出。

- 重建环境(recreate or new profile):创建新的浏览器配置文件或容器,或清理会话存储后再应用新指纹。这样会直接导致 Cookie 和本地存储丢失,登录态必然失效。

小结(很重要)

如果比特浏览器只是“改外观”但保留会话存储,登录通常能保留;如果它同时更换或清空了存储,登录就会丢失。

服务器端会怎样响应指纹变化?三种典型策略

不同网站的安全策略也会影响登录的稳定性,我把常见的做法列出来:

- 宽松型:只依赖 Cookie/token,不关心指纹 —— 改指纹通常不影响登录。

- 中等校验:在检测到显著变动(例如国家/时区/IP/UA 大幅变化)时发出二次验证或短信验证码,但不立即失效。

- 严格绑定:会把会话绑定到设备指纹,一旦指纹不匹配,立即失效并要求重新登录或二次验证(常见于金融、高风险操作)。

实践场景与结果一览表

| 场景 | 浏览器操作 | 服务器策略 | 是否失效 |

| A | 就地修改指纹,不清除 Cookie | 宽松 | 通常不失效 |

| B | 就地修改指纹,不清除 Cookie | 严格绑定 | 可能被迫重新认证 |

| C | 新建配置文件,重置/清空存储 | 任意 | 必然失效 |

| D | 修改指纹并伴随 IP/UA 大幅变化 | 中等或严格 | 高概率触发二次验证或失效 |

如何判断比特浏览器的“更新指纹”是哪种行为?

这需要一点小测试,步骤不难——可以把它当成习惯性检查:

- 先打开目标网站并登录,使用开发者工具查看并记录当前的 Cookie、localStorage 关键项(比如 token 的键名、expires)。

- 在比特浏览器里执行“更新指纹”操作。

- 再次检查同样的 Cookie/localStorage 数据是否被删除或变更;同时尝试刷新页面,看是否仍处于登录状态。

- 如果能保持,说明是就地更新;如果消失,说明更新过程清理了会话或用了新配置文件。

额外检测技巧

- 观察网络请求返回码:401/403 通常表示认证失败或被拒。

- 看登录相关 API 是否返回“设备不匹配/需要二次验证”之类的字段。

实用建议:如果你不想丢失登录态,怎么办?

下面的做法既实用又常用,按重要性排序:

- 备份会话:在更新前导出或备份 Cookie/token(许多浏览器扩展或 RPA 工具支持导出会话)。

- 就地更新优先:选择仅更改指纹字段、保留 profile 的方式,而不是创建全新配置。

- 保持 IP 稳定:突变的 IP + 指纹会被风控视作高风险。尽量在同一出口或相近子网内测试。

- 逐步更改:不要一次性改变太多指纹维度(例如同时换 UA、时区、语言、屏幕分辨率),分批小幅调整,观察影响。

- 使用持久化 profile:把想长期使用的账号放在一个不会被清理的 profile 里。

如果登录态被迫失效,怎么快速恢复?

“被迫重登”很烦,但有套路可以加速:

- 先用备份的 Cookie/token 恢复(若有备份)。

- 如果服务端要求二次验证,准备好绑定的手机/邮箱验证码。建议把验证码设备放在容易拿到的地方。

- 检查是否被触发了风控——例如短时间内多次更换指纹、IP、或模拟大量请求,会加剧二次验证。

- 必要时创建新的 profile 并从头登录,然后小心迁移必要的持久数据。

一些真实的小例子(帮助理解)

我碰到过几种情形,写出来方便回忆:

- 例一:某电商——就地改指纹后仍保持登录,但在进行大额下单时弹出短信验证(可继续)。说明电商对高风险动作额外校验。

- 例二:某银行类网站——只要指纹出现明显变化,立即强制登出。典型的严格绑定。

- 例三:社区论坛——通常只靠 Cookie,改指纹没事,但如果 IP 异常,也会触发邮箱验证。

对比几种常见误解

- 误解1:“改指纹就一定会登出” —— 不总是,取决于实现与服务端策略。

- 误解2:“保留 Cookie 就万无一失” —— 如果服务端绑定了指纹,保留 Cookie 也可能被服务器拒绝。

- 误解3:“IP 不重要” —— IP 依然是风控的关键因子,和指纹联动判断风险。

一些能帮你排查的技术性细节(可选阅读)

如果你愿意深入一点,这里有些具体东西值得观察:

- 观察 Set-Cookie 的 SameSite、Secure、HttpOnly 属性,了解 Cookie 的作用域。

- 查看 localStorage/sessionStorage 的键名与 value,很多前端会把 token 存在这些位置。

- 用抓包工具(如浏览器开发者工具 Network)记录登录请求与返回头,看服务端是否在响应里附带“device_mismatch”之类的信息。

总结性提示(自然收尾,像在边写边想)

说到底,判断“比特浏览器 RPA 更新指纹后登录态是否会失效”不是一句话能说清的事。要看浏览器具体是怎么做(就地改还是新 profile),也要看目标网站怎么校验(宽松还是严格)。实操上,做好备份、分步修改、保持 IP 稳定是最靠谱的防失误方法。顺便提醒一句:频繁更换指纹和环境会提高被风控关注的概率,这一点要权衡。